监测数据显示,http81僵尸网络在中国已经感染控制了超过5万台网络摄像头。如果按照每个活跃IP拥有10Mbps上行带宽测算,http81僵尸网络可能拥有高达500Gbps的DDoS攻击能力,足以对国内互联网基础设施产生重大威胁。

Mirai之后,http81瞄上摄像头

今年3月,韩国安全研究人员PierreKim发布了一个关于GoAhead以及其他OEM摄像头的脆弱性分析报告,涉及多家厂商超过1250个不同型号的设备,估算全球潜在涉及的摄像头设备超过18万个。

利用PierreKim披露的漏洞,http81僵尸网络的幕后操控者远程入侵了大量没有及时修复漏洞的网络摄像头设备,在这些摄像头中植入恶意代码,只要发出指令就可以随时向任何目标实施DDoS攻击。由于网络摄像头属于长期在线的设备,普遍拥有比较高的带宽,相比由电脑组成的僵尸网络具备更强的杀伤力。

360网络安全研究院发现,http81僵尸网络借鉴了Mirai的端口嗅探手法和部分基础代码,但是对比僵尸网络的关键特性,http81在传播、C2通信协议、攻击向量等方面与Mirai完全不同,属于新的僵尸网络家族。

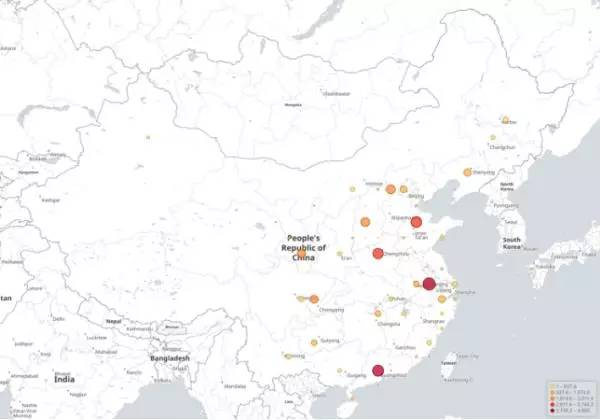

图:http81僵尸网络分布图

暗流涌动,http81僵尸网络急剧膨胀

对普通公众来说,Mirai是在美国断网事件中“一战成名”。但在此前数个月,Mirai就已经在大规模扫描存在漏洞的物联网设备,构建遍布全球的僵尸网络。统计显示,Mirai僵尸网络已累计感染超过200万台摄像机等IoT设备。

http81僵尸网络也正在急剧扩张。360网络安全研究院研究员李丰沛介绍说,360全球网络扫描实时监控系统早在4月15日发现http81僵尸网络活跃度异常增加,当日扫描事件数量比平时增长4倍到7倍,独立扫描IP来源增长幅度达到40倍到60倍。4月22日,http81活跃度更是达到高峰,扫描来源的IP地址超过57,000个。与普通僵尸网络100到1000个IP节点的规模相比,http81已经成为一个巨型僵尸网络。

监测数据显示,http81僵尸网络主要分布在国内,尤其是北京、河南、山东、江苏、广州等地区,每日活跃的设备数量一般在2700到9500个之间。这意味着http81一旦展开DDoS攻击,国内互联网很可能成为重灾区,其他国家和地区也不能完全排除受感染或受攻击的可能性。为此360网络安全研究院发布报告披露了http81僵尸网络,向全球网络安全社区发出安全警示。

当http81僵尸网络被公开曝光后,开始变得更加低调和隐蔽。据360网络安全研究院追踪分析,http81控制主机域名的IP地址已改为私网IP地址,其扫描行为也明显下降,暂时停止了大规模扫描。

但是由于国内的网络摄像头等设备大多缺乏安全更新维护,只要http81的恶意代码没有被摄像头运维人员清除,攻击者随时可以控制主机重新上线。如果任由http81僵尸网络扫描感染更多设备,其防御难度也会越来越高。360网络研究院正在持续监控该僵尸网络,一旦发现攻击者重新上线,360将协同相关部门及时采取预防应对措施。