虽然大家都认为两个人不可能会有完全相同的指纹,但纽约大学坦登工程学院(New York University Tandon School of Engineering;NYU Tandon)与密西根大学(Michigan State University)的研究人员现,只要指纹有一部份的相似性, 对于智能型手机与其他电子产品所使用的安全辨识系统来说就足以开机解锁了;这种以指纹为基础的系统安全性比想象中更脆弱。

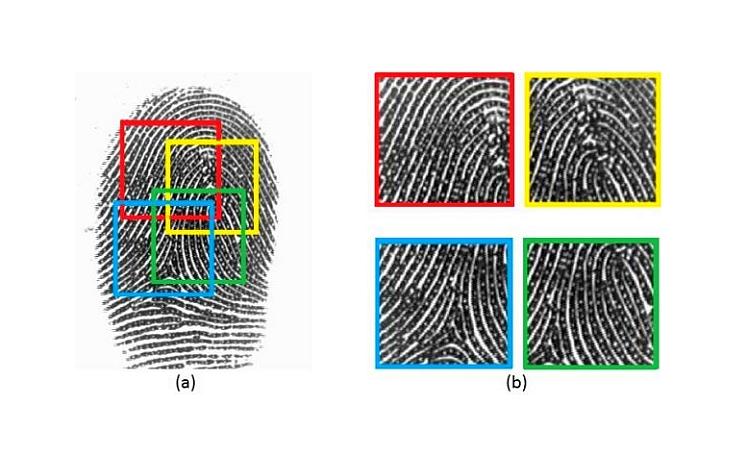

这种安全漏洞在于以指纹为基础的认证系统搭配了无法撷取用户完整指纹的小型传感器。 取而代之的是,他们能扫描并储存部份指纹,而且许多智能型手机还让用户可在其认证系统中注册多个不同的手指指纹。

当用户的指纹符合所储存的任一部份指纹时,即可确认身份。 研究人员假设,不同人的部份指纹之间可能存在某种相似性,足以创造出所谓的「万能指纹」(MasterPrint)。

纽约大学Tandon计算机科学与工程系教授Nasir Memon解释,对于试图以常用密码(如1234)破解PIN密码的黑客而言,MasterPrint的概念存在着若干的相似性。 「密码1234大约有4%的机会是正确的,如果你只是随猜测的话,这样的机率已经是相当高了。 」

研究团队着手调查是否能找到足以显示类似漏洞的MasterPrint。 实际上,他们发现人类指纹图像的某些属性足以引起安全性问题。

纽约大学坦登工程学院博士后研究员Aditi Roy与密执安州立大学计算机科学与工程系教授Arun Ross,使用了8,200个部份指纹进行分析。 研究人员使用商业指纹验证软件后发现,在每一组随机抽取的800个部份指纹中,就有92个可能的MasterPrints。 (研究人员对MasterPrints的定义是在每一组随机样本中至少有4%的指纹配对成功)

然而,他们发现,在800个完整指纹中随机抽样,只有一个完整的MasterPrints指纹。 Memon说:「这一点也不足为奇,仅使用部份指纹比完整指纹更可能配对错误,但大多数的装置却仅依靠部份指纹进行辨识。 」

研究团队分析了从真实指纹影像中剔除的MasterPrint属性,然后打造出一种可创造合成部份MasterPrints的算法。 根据实验显示,合成部份指纹具有更广泛配对的潜力,使其更可能「骗过」生物辨识安全系统。

研究人员利用其数字仿真的MasterPrints,成功地配对26%至65%的用户,具体取决于每个用户储存的部份指纹数以及假定每次身份验证每次最多五次的指纹数。 智能型手机为每个用户储存的部份指纹越多,系统就越脆弱。

Roy强调,这项研究是在仿真的环境中完成的。 她强调,研究人员改善了创造合成的指纹与技术,以便将数字MasterPrints移植到实体对象,骗过造成重十安全隐忧的装置。

MasterPrint的配对能力高,对于设计可信赖的指纹认证系统带来了挑战,同时也增强了多种证机制的需求。 她说,这项研究结果可为未来的设计提供参考。

Ross指出:「随着指纹传感器的尺寸越来越小,传感器的分辨率率必须大幅提高,才能撷取到更多的指纹特征。 如果无法提高分辨率,用户的指纹独特性将不可避免地会大打折扣。 我们的研究人员在这项研究中进行的实证分析显然证实了这一点。 」

Memon指出,研究团队的研究结果是根据指纹特征点(minutiae)的配对,任何供货商可能选择采用或不采用。 然而,只要有部份指纹用于解锁手机或其他装置,以及储存每个指纹的多个部份特征,那么找到MasterPrints的机率也将明显增加。

美国国家科学基金会(NSF)运算与通讯基全会计划主任Nina Amla说:「NSF在网络安全研究方面的投资,建构了保护我们于网络空间中所需要的基础知识。 就像NSF赞助的其他研究计划一样,这项研究有助于我们在日常生活的技术中找到如何辨识安全漏洞的方法,而研究指纹认证系统的弱点,将有助于推动在安全方面的持续进展,为用户确保更安全可靠的保护。 」

计算和通信基金会计划主任Nina Amla表示:“NSF对网络安全研究的投资构建了保护我们网络空间所需的基础知识库。 “像其他NSF资助的研究一样,帮助识别日常技术(例如汽车或医疗设备)的漏洞,调查基于指纹的认证系统的漏洞可以使安全性不断提升,确保更加可靠的保护用户。

编译:Susan Hong

(参考原文:Fingerprint security on smartphones more vulnerable than thought,by Jean-Pierre Joosting)